Нов комплет за фишинг наречен CryptoChameleon се користи за таргетирање на вработените во Федералната комисија за комуникации (FCC), користејќи специјално изработени страници за едно најавување (SSO) за Okta кои изгледаат неверојатно слични на оригиналите.

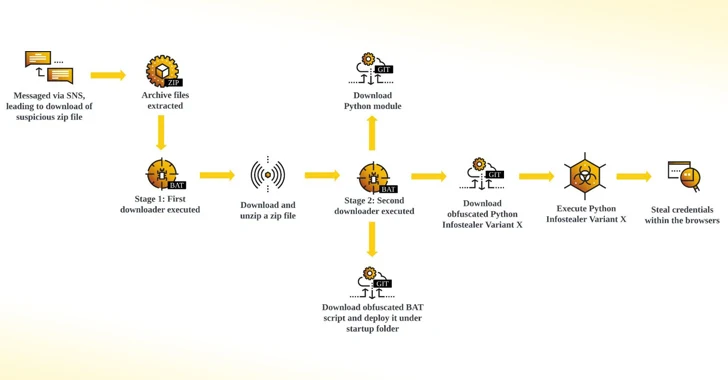

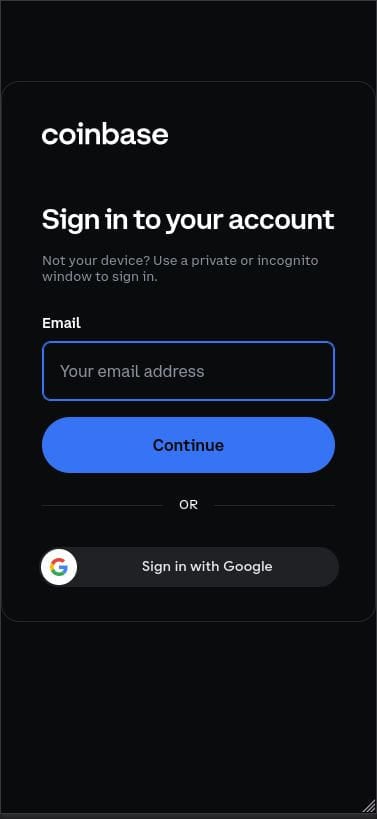

Истата кампања, исто така, ги таргетира корисниците и вработените на платформите за криптовалути, како што се Binance, Coinbase, Kraken и Gemini, користејќи фишинг страници кои имитираат Okta, Gmail, iCloud, Outlook, Twitter, Yahoo и AOL.

Coinbase and Google account phish

Source: Lookout

Напаѓачите организираат комплексен фишинг и социјален инженерски напад кој се состои од е-пошта, СМС и гласовно фишинг за да ги измамат жртвите да внесуваат чувствителни информации на страниците за фишинг, како што се нивните кориснички имиња, лозинки и, во некои случаи, дури и идентификација на фотографии.

Фишинг операцијата откриена од истражувачите во Lookout наликува на кампањата Oktapus од 2022 година спроведена од хакерската група Scattered Spider , но нема доволно докази за сигурна атрибуција.

Повеќестран социјален инженерски напад

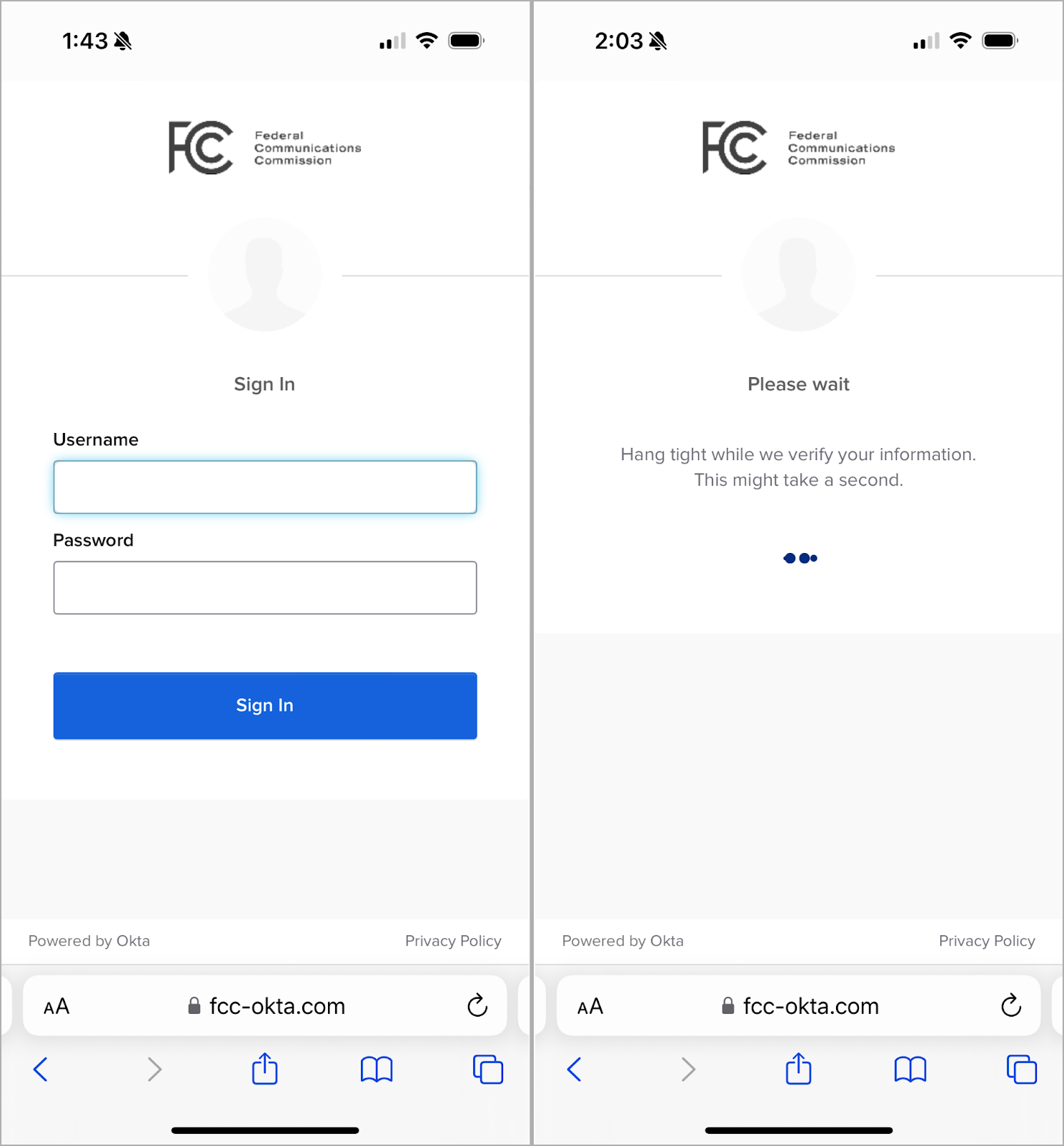

Актерите на заканата го подготвуваат нападот прво регистрирајќи домени кои многу наликуваат на оние на легитимните ентитети. Во случајот со FCC, тие создадоа „fcc-okta[.]com“, што се разликува само за еден знак од легитимната страница за единечна пријавување на Okta на FCC.

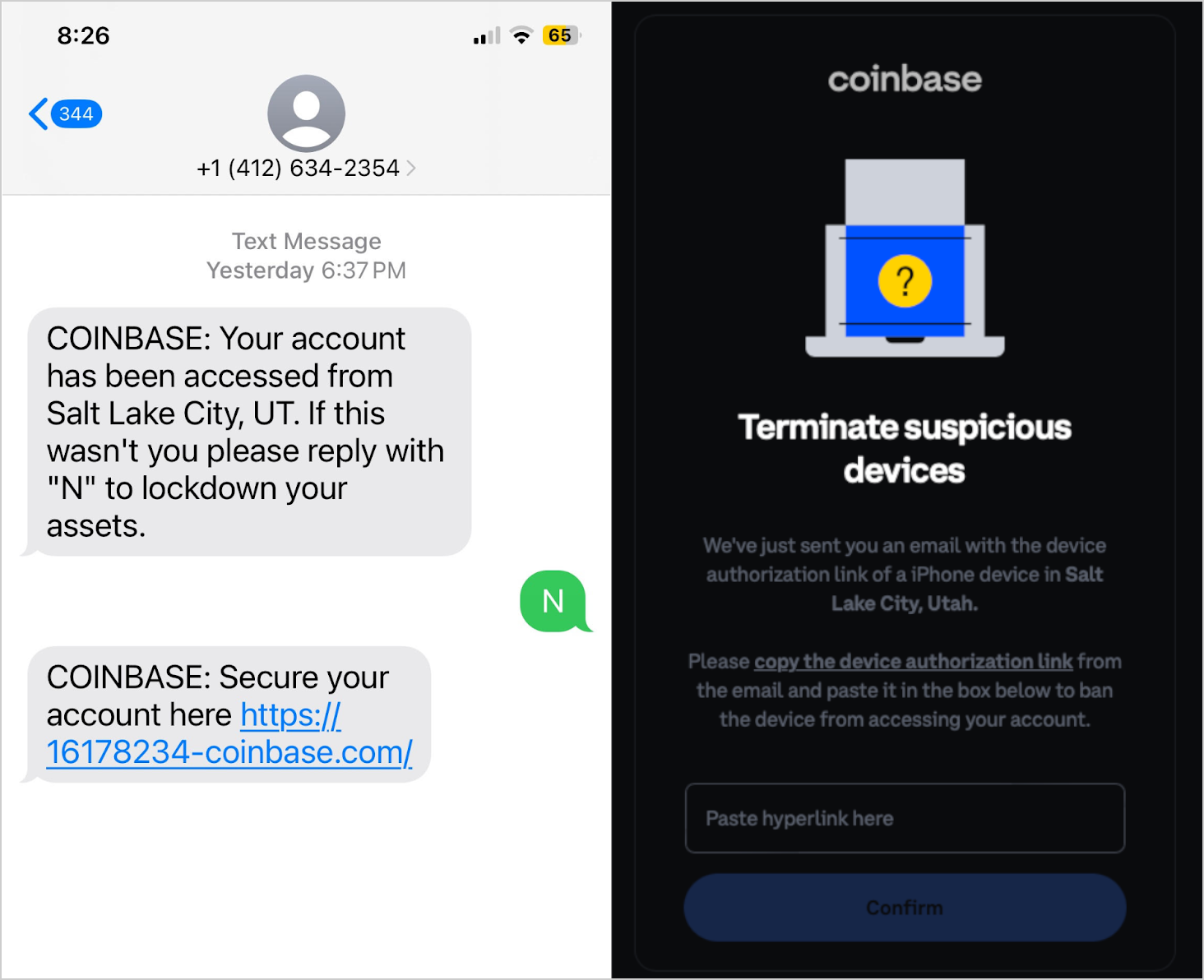

Напаѓачите може да се јават, е-пошта или СМС на целта, преправајќи се дека се поддршка на клиентите, насочувајќи ги кон страницата за фишинг за да ги „повратат“ нивните сметки.

За Coinbase, текстовите се преправаа дека се предупредувања за сомнителни предупредувања за најавување, насочувајќи ги корисниците на страници за фишинг, како што е прикажано подолу.

SMS phish (left) and a matching phishing page (right)

Source: Lookout

Жртвите кои стигнуваат до локацијата за фишинг се поттикнати да решат предизвик CAPTCHA, за кој Lookout вели дека служи и за филтрирање на ботови и за додавање легитимност на процесот на фишинг.

Оние кои ќе го поминат тој чекор се среќаваат со добро дизајнирана страница за фишинг што се појавува како точна реплика на вистинската локација за најавување на Okta.

FCC phishing page (left) and fake waiting page (right)

Source: Lookout

Комплетот за фишинг распореден од сајбер-криминалците им овозможува да комуницираат со жртвите во реално време за да ги олеснат сценаријата како барање дополнителна автентикација во случај кога се потребни кодови за повеќефакторска автентикација (MFA) за да се преземе сметката на целта.

Централниот панел што го контролира процесот на фишинг им овозможува на напаѓачите да ја приспособат страницата за фишинг за да ги вклучи цифрите на телефонскиот број на жртвата, со што барањата за СМС-токени изгледаат легитимни.

Откако ќе заврши процесот на фишинг, жртвата може да биде пренасочена на страницата за најавување на вистинската платформа или на лажен портал на кој се наведува дека нивната сметка е под преглед.

Двете дестинации се користат за да се намали сомнежот од страната на жртвата и да им се даде на напаѓачите повеќе време да ги искористат украдените информации.

Копање подлабоко

Lookout доби увид во дополнителните цели во просторот на криптовалутите со анализа на комплетот за фишинг и пронаоѓање на соодветните мами.

Истражувачите, исто така, добија краткорочен пристап до заднинските дневници на напаѓачот, потврдувајќи дека кампањата генерирала компромиси со висока вредност.

„Се чини дека сајтовите успешно фалсификувале повеќе од 100 жртви, врз основа на забележаните дневници“, објаснува Lookout.

„Многу од сајтовите се сè уште активни и продолжуваат да фалат за повеќе ингеренции секој час“.

Актерите за закана првенствено ги користеа Hostwinds и Hostinger за да ги хостираат нивните страници за фишинг кон крајот на 2023 година, но подоцна се префрлија на руската RetnNet, која може да понуди подолг оперативен период за сомнителни страници.

Lookout не можеше да утврди дали комплетот за фишинг CryptoChameleon се користи исклучиво од еден актер за закана или е изнајмен на повеќе групи.

Без оглед на тоа кој стои зад комплетот, неговата напредна природа, стратегијата за таргетирање и комуникациските методи на неговите оператори и високиот квалитет на материјалите за фишинг го нагласуваат влијанието што може да го има врз целните организации.

Список на показатели за компромис, вклучувајќи ги командните и контролните сервери и локациите за фишинг, може да се најде на дното на статијата на Lookout.

Извор: bleepingcomputer

MKD-CIRT National Centre for Computer Incident Response

MKD-CIRT National Centre for Computer Incident Response